Microsoft Defender for Identity

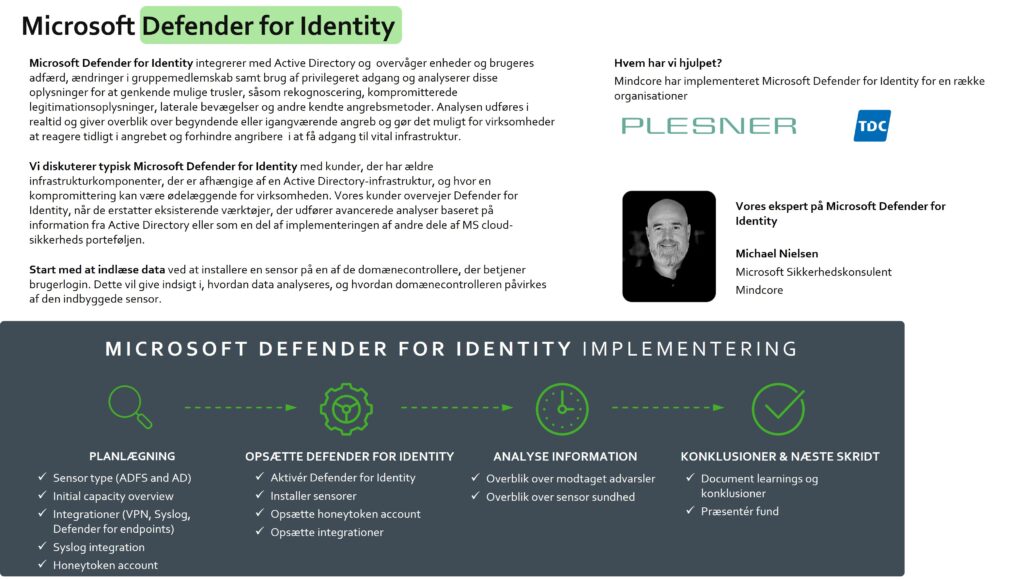

Microsoft Defender for Identity integrerer med Active Directory og overvåger enheder og brugeres adfærd, ændringer i gruppemedlemskab samt brug af privilegeret adgang og analyserer disse oplysninger for at genkende mulige trusler, såsom rekognoscering, kompromitterede legitimationsoplysninger, laterale bevægelser og andre kendte angrebsmetoder. Analysen udføres i realtid og giver overblik over begyndende eller igangværende angreb og gør det muligt for virksomheder at reagere tidligt i angrebet og forhindre angribere i at få adgang til vital infrastruktur.

Vi diskuterer typisk Microsoft Defender for Identity med kunder, der har ældre infrastrukturkomponenter, der er afhængige af en Active Directory-infrastruktur, og hvor en kompromittering kan være ødelæggende for virksomheden. Vores kunder overvejer Defender for Identity, når de erstatter eksisterende værktøjer, der udfører avancerede analyser baseret på information fra Active Directory eller som en del af implementeringen af andre dele af MS cloud-sikkerheds porteføljen.

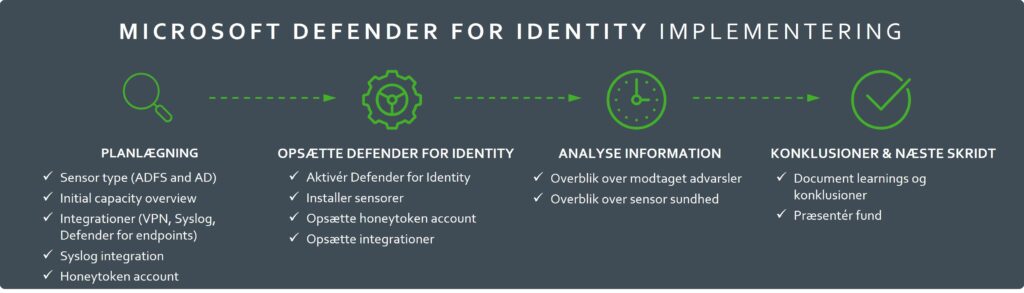

Start med at indlæse data ved at installere en sensor på en af de domænecontrollere, der betjener brugerlogin. Dette vil give indsigt i, hvordan data analyseres, og hvordan domænecontrolleren påvirkes af den indbyggede sensor.

Michael Nielsen

Microsoft Sikkerhedskonsulent

Vores ekspert på Microsoft Defender for Identity

Hvem vi har hjulpet?

At a glance

1. Analysis:

- Customer requirements and expected outcome

- Current setup and licenses

- End-user involvement and test

- Plan for PoC

2. Windows autopilot:

- Assign licenses

- Setup Autopilot profile

- Configure policies and fundamental settings in MEM admin center

3. POC – TEST PHASE:

- Involve agreed test users

- Run PoC for a defined period

- Continuous analysis of the PoC and support to test-users

4. CONCLUSIONS & NEXT STEP…

- Document learnings and conclusions

- Present findings

- Plan next steps to put PoC into production